Petya ransomware: ecco cosa puoi fare

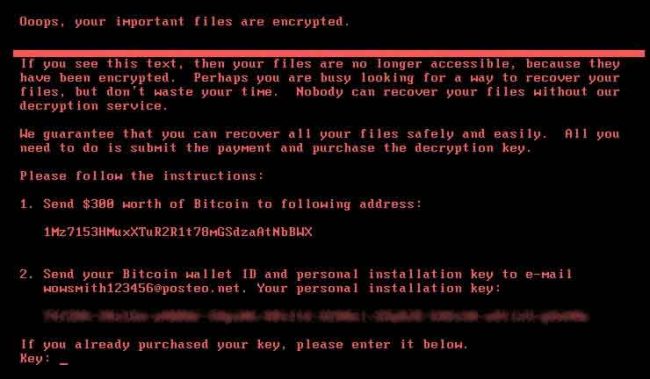

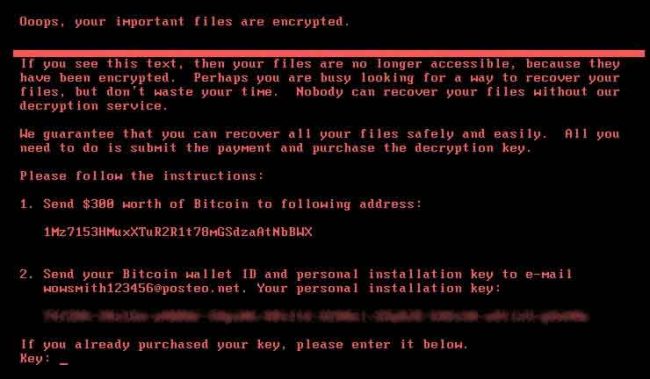

Il meccanismo di consegna di Petya è costituito da e-mail truffa o e-mail di phishing. Una volta eseguito l'allegato dell'e-mail sul computer, il ransonware crittografa il Master Boot Record (MBR) e lo sostituisce con un boot loader personalizzato inserendo un codice per crittografare l'intero disco a partire da MFT (Master File Tree) e lascia sul monitor una richiesta di riscatto agli utenti. Dopo aver crittografato con successo l'intero disco del computer mostra sotto il prompt del riscatto.

Dopo aver crittografato con successo l'intero disco del computer mostra sotto il prompt del riscatto.

Tutti gli utenti di Quick Heal sono protetti da questa infezione ransomware. Assicurati solo che tutti i meccanismi di sicurezza di Quick Heal siano attivi.

Quick Heal Security Labs monitora costantemente la minaccia e sta lavorando alla distribuzione degli aggiornamenti per proteggere dall'attacco su livelli diversi. Quindi, tieni aggiornato il tuo Quick Heal con tutti gli aggiornamenti che vengono rilasciati regolarmente.

Raccomandazioni preventive

Se per errore qualcuno su un computer non protetto facendo clic sul collegamento contenuto nell'email e quindi scaricando l'allegato, e se viene visualizzato un BSOD (schermata blu) che riavvia il computer, è comunque possibile salvare i dati non facendolo ripartire e quindi lasciarlo spento. In questo caso il ransonware ha agito solo sul Master Boot record (MBR) ma non ha ancora attaccato i dati, a questo punto è sufficente toglere il disco collegarlo ad un altro computer con il sistema pulito e copiare i dati che interessano.

Dopo aver crittografato con successo l'intero disco del computer mostra sotto il prompt del riscatto.

Tutti gli utenti di Quick Heal sono protetti da questa infezione ransomware. Assicurati solo che tutti i meccanismi di sicurezza di Quick Heal siano attivi.

Quick Heal Security Labs monitora costantemente la minaccia e sta lavorando alla distribuzione degli aggiornamenti per proteggere dall'attacco su livelli diversi. Quindi, tieni aggiornato il tuo Quick Heal con tutti gli aggiornamenti che vengono rilasciati regolarmente.

Raccomandazioni preventive

- Evita di fare clic sui link nelle email ricevute dal mittente sconosciuto.

- Applica tutte le patch di Microsoft Windows incluso MS17-010 che corregge la vulnerabilità Eternal Blue.

- Assicurati che l'aggiornamento automatico di Quick Heal sia attivo.

- Assicurati di eseguire regolarmente il backup dei dati su un disco esterno.

- Evita l'accesso al computer con i privilegi di amministratore. Lavora con un account utente che ha privilegi standard e non privilegi amministrativi.

Se per errore qualcuno su un computer non protetto facendo clic sul collegamento contenuto nell'email e quindi scaricando l'allegato, e se viene visualizzato un BSOD (schermata blu) che riavvia il computer, è comunque possibile salvare i dati non facendolo ripartire e quindi lasciarlo spento. In questo caso il ransonware ha agito solo sul Master Boot record (MBR) ma non ha ancora attaccato i dati, a questo punto è sufficente toglere il disco collegarlo ad un altro computer con il sistema pulito e copiare i dati che interessano.

Tag Associati

Tag Associati

Cerca nel Blog

Filtra per Categoria

Calendario

| aprile 2024 | ||||||

|---|---|---|---|---|---|---|

| L | M | M | G | V | S | D |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 |

| 8 | 9 | 10 | 11 | 12 | 13 | 14 |

| 15 | 16 | 17 | 18 | 19 | 20 | 21 |

| 22 | 23 | 24 | 25 | 26 | 27 | 28 |

| 29 | 30 | |||||

Filtra per anno

Powered by Passepartout

Designed by Gestionale Toscana

Designed by Gestionale Toscana